如何在Linux中防止SYN Flood攻击及DDoS攻击

在网络安全领域,SYN Flood攻击和DDoS攻击是两种常见的攻击方式。这些攻击会导致网络服务不可用,给网络安全带来严重威胁。在Linux系统中,我们可以采取一系列措施来防止这些攻击,保护网络安全。

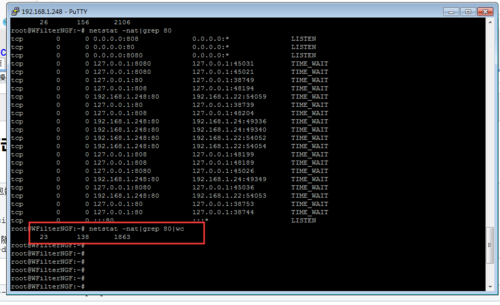

首先,让我们来了解一下SYN Flood攻击。SYN Flood攻击是一种利用TCP协议漏洞的拒绝服务攻击。攻击者发送大量伪造的TCP连接请求(SYN包),导致服务器资源耗尽,无法处理正常的连接请求。为了防止SYN Flood攻击,我们可以通过调整Linux内核参数来限制并发连接数和连接超时时间。可以通过修改/proc/sys/net/ipv4/tcp_max_syn_backlog和/proc/sys/net/ipv4/tcp_syncookies来限制同时等待连接的数量和启用SYN cookies机制来减轻SYN Flood攻击对服务器的影响。

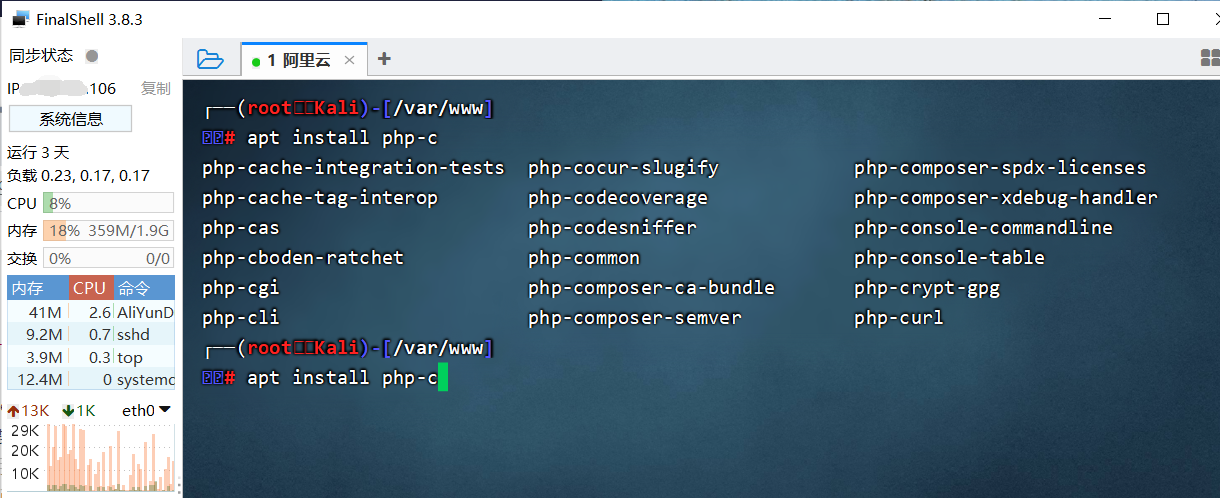

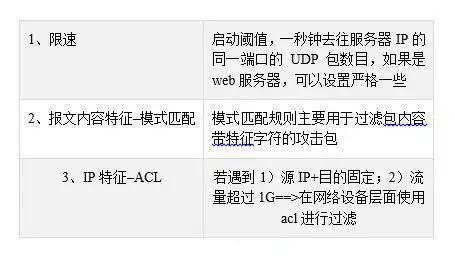

其次,针对DDoS攻击,我们可以使用iptables来进行防御。iptables是Linux系统上的一种防火墙工具,可以用于过滤网络数据包。我们可以通过配置iptables规则来限制某些IP地址或端口的访问,以减少DDoS攻击对服务器的影响。另外,还可以使用专门的DDoS防护设备或服务来实现更强大的防御能力。

除了以上方法,还可以通过使用反向代理、负载均衡器和Web应用防火墙等技术来防止SYN Flood攻击和DDoS攻击。反向代理和负载均衡器可以帮助将流量分散到多台服务器上,从而减轻单台服务器遭受攻击的压力。而Web应用防火墙则可以检测和阻止恶意的网络流量,提高网络安全性。

总之,在Linux系统中防止SYN Flood攻击和DDoS攻击需要多方面的措施。从内核参数调整到防火墙配置,再到使用其他辅助技术,都可以帮助我们建立一个更加健壮的网络安全防御体系,保护服务器和网络不受攻击的侵害。